Descripción

This lab contains a reflected cross-site scripting vulnerability in the search query tracking functionality where angle brackets are encoded. The reflection occurs inside a JavaScript string. To solve this lab, perform a cross-site scripting attack that breaks out of the JavaScript string and calls the alert function.

Reflected XSS into a JavaScript string with angle brackets HTML encoded writeup

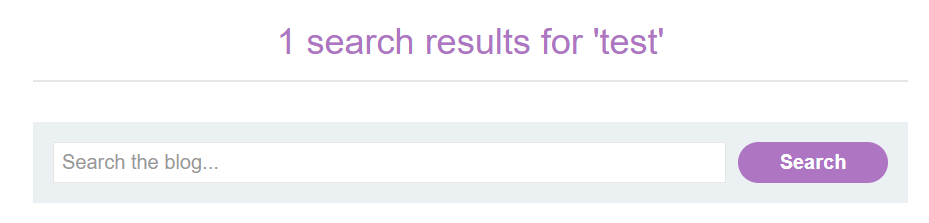

Al entrar veremos un blog con una barra de búsqueda. Al usarla vemos que pone el texto entre comillas simples:

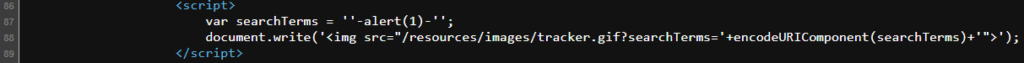

Para sobrepasar la medida de seguridad usaremos el siguiente código:

'-alert(1)-'Su funcionamiento es el siguiente:

'-: Cierra la cadena de JavaScript existente.alert(1): Código JavaScript para superar el laboratorio.-': Reabre la cadena para evitar fallos de JavaScript y que se ejecute correctamente.

Nota: Los ‘-‘ se usan para concatenar a la cadena vacía (») el alert(). Se podría usar también ‘+’.

Quedando incrustado en el JavaScript de la página de la siguiente forma:

Completando así el laboratorio:

Consultor de ciberseguridad especializado en continuidad de negocio y respuesta ante incidentes. Interesado en analizar tecnologías desde una perspectiva de seguridad y descubrir su comportamiento real.